Um die neuen Hauptfeatures beim Namen zu nennen:

- Multiple Domain Support

Endlich werden wirklich mehrere Domains und deren separate Einstellung unterstützt. In der Vergangenheit war dies nur über Umwege und Konfigurationsdateien auf Shellebene möglich. Mit MailPlus Server 2.0 gibt es den Domain Support und Catch-All Mailboxen. Gleich was vor dem @idomix.de steht, ich kann nun einstellen, wer solche eMails bekommen soll. - Delegation

Administrationsaufgaben können jetzt an weitere Admins vergeben werden. Erlaubte Module oder Einschränkungen für diese Sub-Admins definieren, um tägliche Aufgabe zu delegieren. - Sender / Relay-Kontrolle

Konfiguration anderer Mail-Server, die E-Mails nach verschiedenen Kriterien zustellen, oder E-Mails im Auftrag des Haupt-Mail-Servers zu senden, um sie vor externen Bedrohungen zu schützen.

Ein wichtiges Vorwort

Die Installation des MailPlus Server 2.0 hat man schnell erledigt. Jedoch ist es eine verantwortungsvolle Aufgabe, einen Mailserver im Internet zu betreiben. Arbeitet man hier nicht sorgfältig, schafft man leicht ein sogenanntes Open Relay, welches sehr schnell als Spamschleuder missbraucht werden wird.

Genauso wundert es nach Überstürzung einige, warum Mails von großen Mailservern abgelehnt oder gar nicht zugestellt werden. Um genau dies zu verhindern, muss man bei jedem Arbeitsschritt die Sicherheit des Systems im Hinterkopf behalten und die eigene Konfiguration permanent auf mögliche Schwachstellen hin überprüfen.

Ebenfalls bringt der dauerhafte Betrieb eines Mailservers einige wiederkehrende Aufgaben mit sich. Der Server ist regelmäßig zu warten. Sicherheitsupdates müssen installiert werden. Infolgedessen sollte man die Logdateien auf ungewöhnliche Vorkommnisse hin überprüfen.

Synology MailPlus Server 2.x einrichten

Das Synology NAS wird zum Mailserver! Endlich Postfächer ohne Größenbeschränkung und alle Möglichkeiten eines Mailservers in der eigenen Hand. Den Synology MailPlus Server 2.x einrichten am Anschluss mit fester oder dynamischer IP! Inklusive aller Sicherheitseinstellungen und DNS-Einträge mit Erklärung der Bedeutung. Drei Stunden Videomaterial im Online-Kurs. Hier geht es zum ganzen Kurs und zu den Beispiel-Lektionen.

59,49 €

Inkl. 19% MwSt.

Voraussetzungen

Um bei großen Anbietern wie GMX, Microsoft oder Web.de nicht im SPAM-Verdachtordner oder gar abgelehnt zu werden, sollte die Voraussetzungen für einen Mailserver beherzigen. Prinzipiell kann jeder Mailserver eMails im Namen von fremden Mailservern verschicken. So könnte ich mit meinem Mailserver eine Mail verschicken und den Absender dbamberger@synology.com verwenden. Demzufolge versuche ich zu behaupten, ich wäre Synology-Mitarbeiter (Phishing!). Woher soll der Empfänger denn wissen, dass die Mail nicht von Synology selbst kommt? Deshalb werden Techniken eingesetzt, um so etwas zu verhindern.

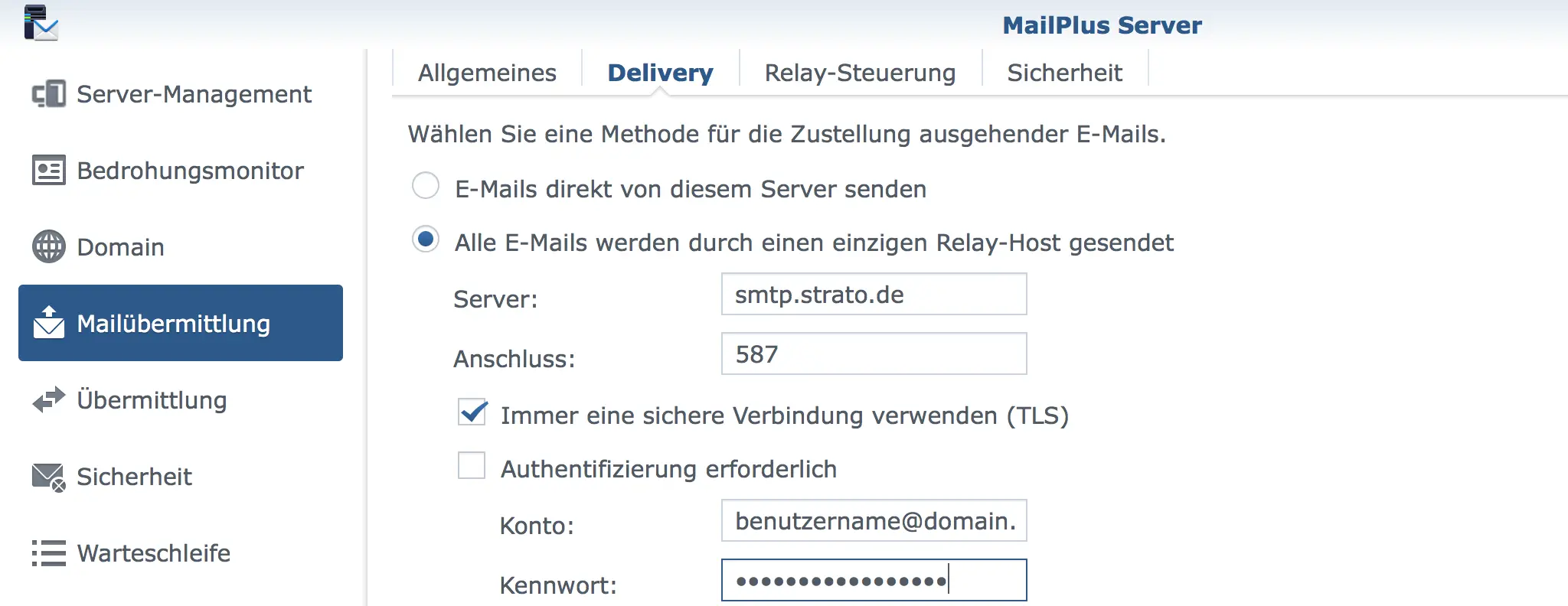

Statische IP-Adresse

Während beim üblichen Internetanschluss alle 24 Stunden die IP-Adresse wechselt, bleibt bei einer fixen IP diese immer gleich. Ausschließlich mit einer statischen IP darf der MailPlus Server 2.0 auch Mails versenden! Andernfalls muss bei einem DynDNS Anschluss ein SMTP-Relay definiert werden. So sendet der MailPlus Server 2.0 nicht selbst, sondern legitim über einen Anbieter, beispielsweise Strato, 1&1 o. ä.

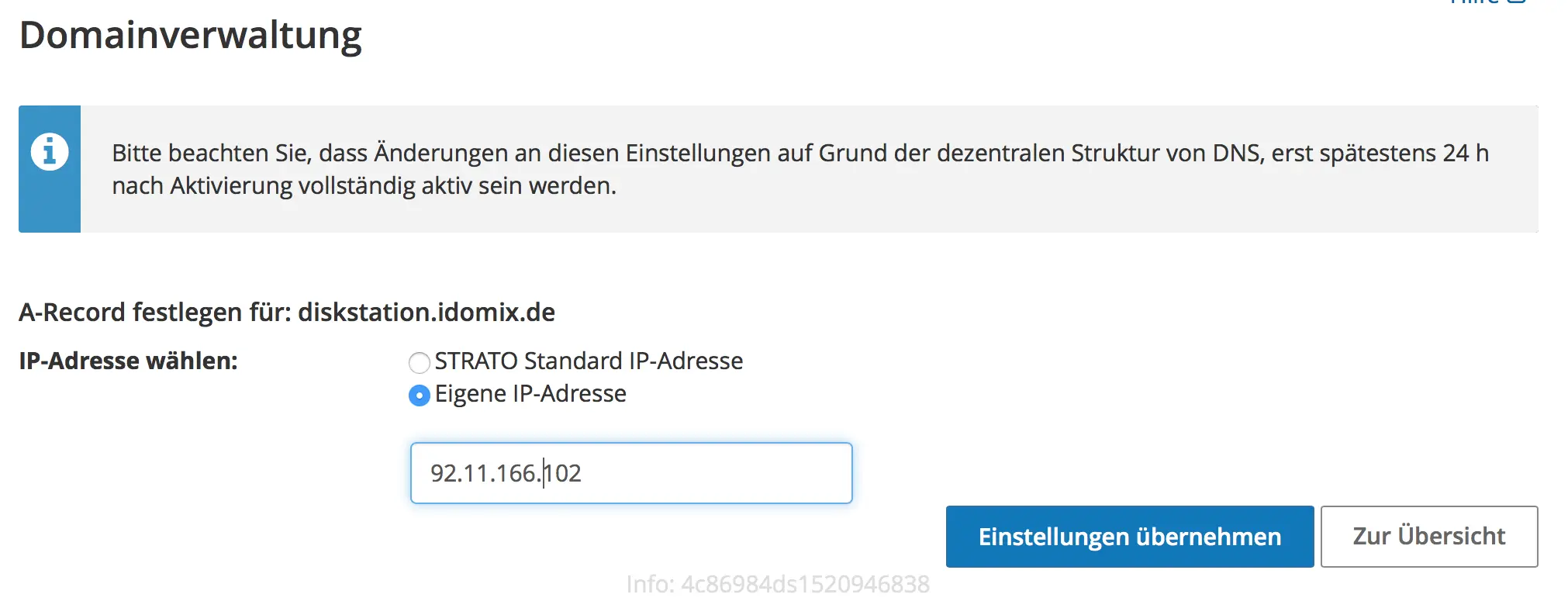

Hostnamen im DNS

Wenn die DiskStation wie in meinem Video zur Einrichtung A bis Z für DynDNS konfiguriert wurde, hat diese einen Hostnamen: Nämlich die DynDNS Adresse, iDomiX.myDS.me

Ebenso muss bei der Subdomain die statische IP-Adresse im A-Eintrag des DNS hinterlegt sein. So zeigt in meinem Fall server.idomix.de auf meine statische IP. Das bleibt immer gleich und bei DynDNS ändert der DynDNS-Client (FRITZ!Box, Router, DiskStation) alle 24-Stunden den A-Eintrag für den Hostnamen.

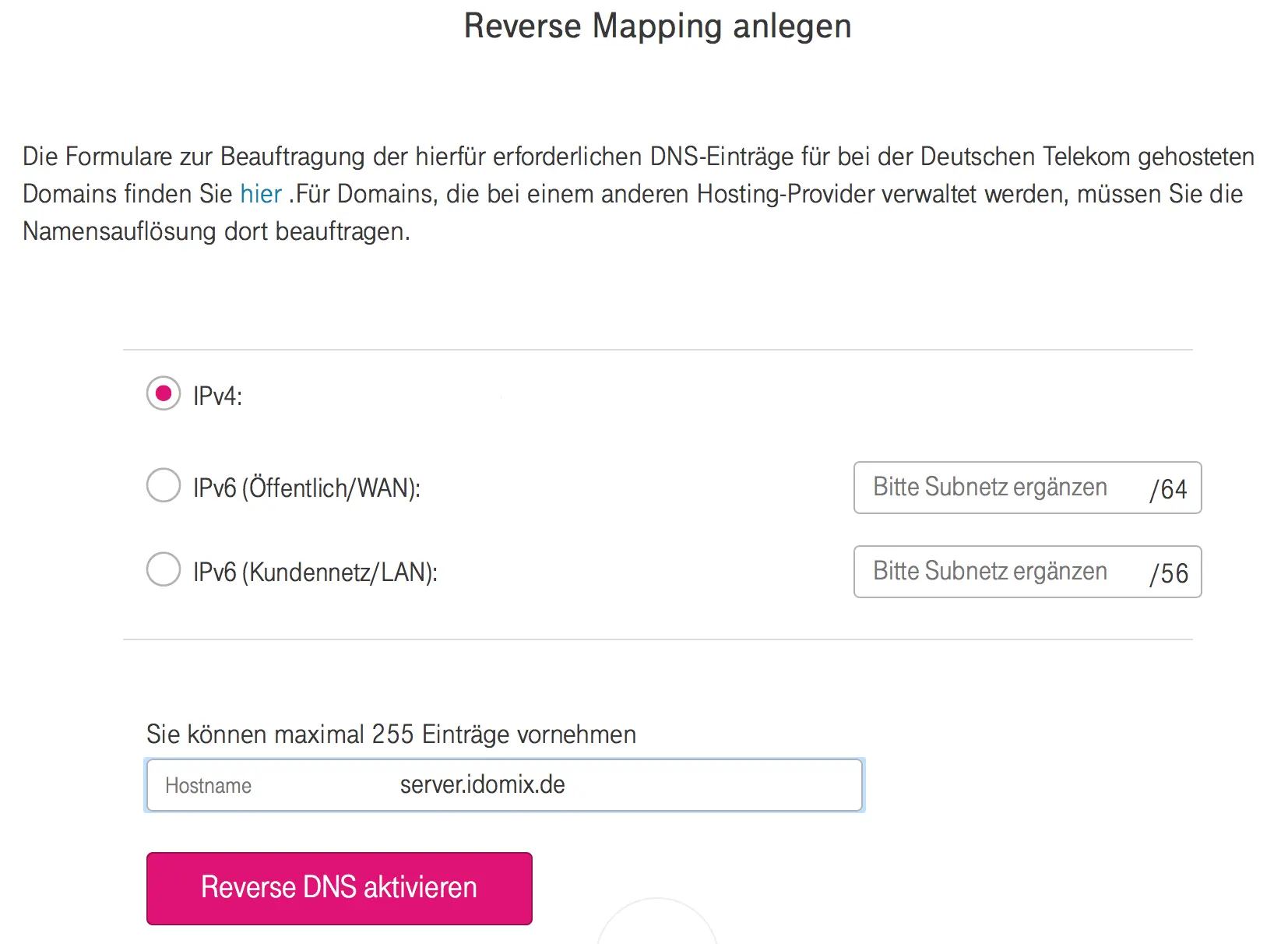

Reverse DNS-Record von IP-Adresse auf Hostnamen

Der Reverse DNS-Eintrag kommt nur für statische IP-Adressen zum Einsatz. Hierbei wird bei der fixen IP-Adresse beim Provider der Hostnamen hinterlegt. Empfängt ein fremder Server eine Mail, kennt dieser nur ein sicheres Attribut, die IP-Adresse des sendenden Servers. Alles andere kann gefälscht sein! Deshalb muss der Server der die Mail empfängt prüfen, ob hinter der IP-Adresse auch der Hostnamen steckt und ob dieser stimmt. Mit dem Reverse DNS-Record ist das möglich.

Sollte eine IPv6-Adresse vorhanden sein, darf diese keinesfalls vergessen werden!

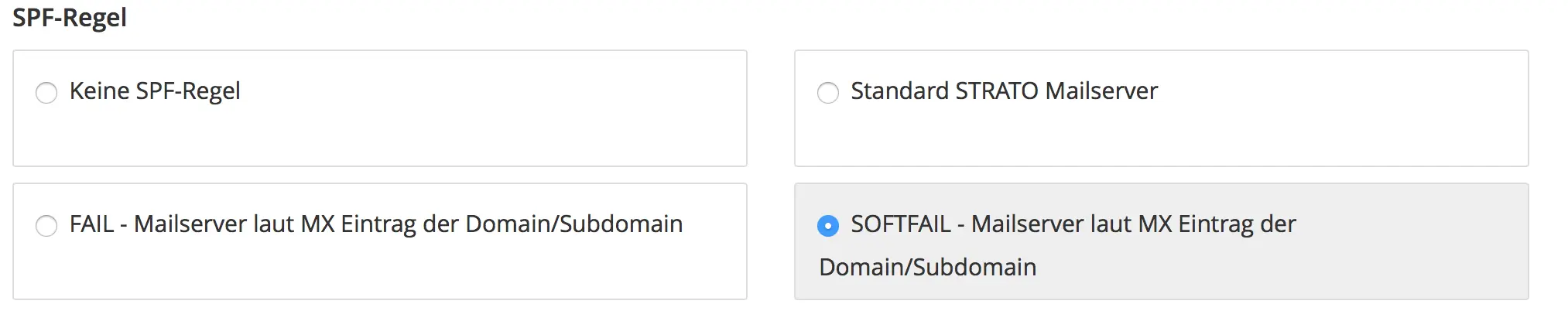

SPF (Sender Policy Framework) & MX-Record

Bei SPF wird festgestellt, ob ein Server zum Verschicken einer eMail unter der angegebenen Absenderdomain berechtigt ist. Nachdem Hostname und IP-Adresse mit dem PTR-Record geprüft wurden, wird die Legitimität für das Senden unter dieser Domain festgestellt. So muss mein server.idomix.de auch fähig sein, für zerooneit.de oder GlobalTraveler.TV sowie iDomiX.de versenden zu dürfen. Damit wird der Multi-Domain-Betrieb für den Mailserver möglich.

- Der empfangende Mailserver prüft, ob die erhaltene E-Mail von einem authorisierten Mailserver stammt.

- Stimmen die Absenderinformationen der E-Mail mit den Informationen im SPF-Record überein, wird die E-Mail zugestellt, anderenfalls wird sie als SPAM behandelt.

- Hardfail, die E-Mail wird nicht zugestellt

- Softfail, die E-Mail wird zugestellt, jedoch als Spam deklariert

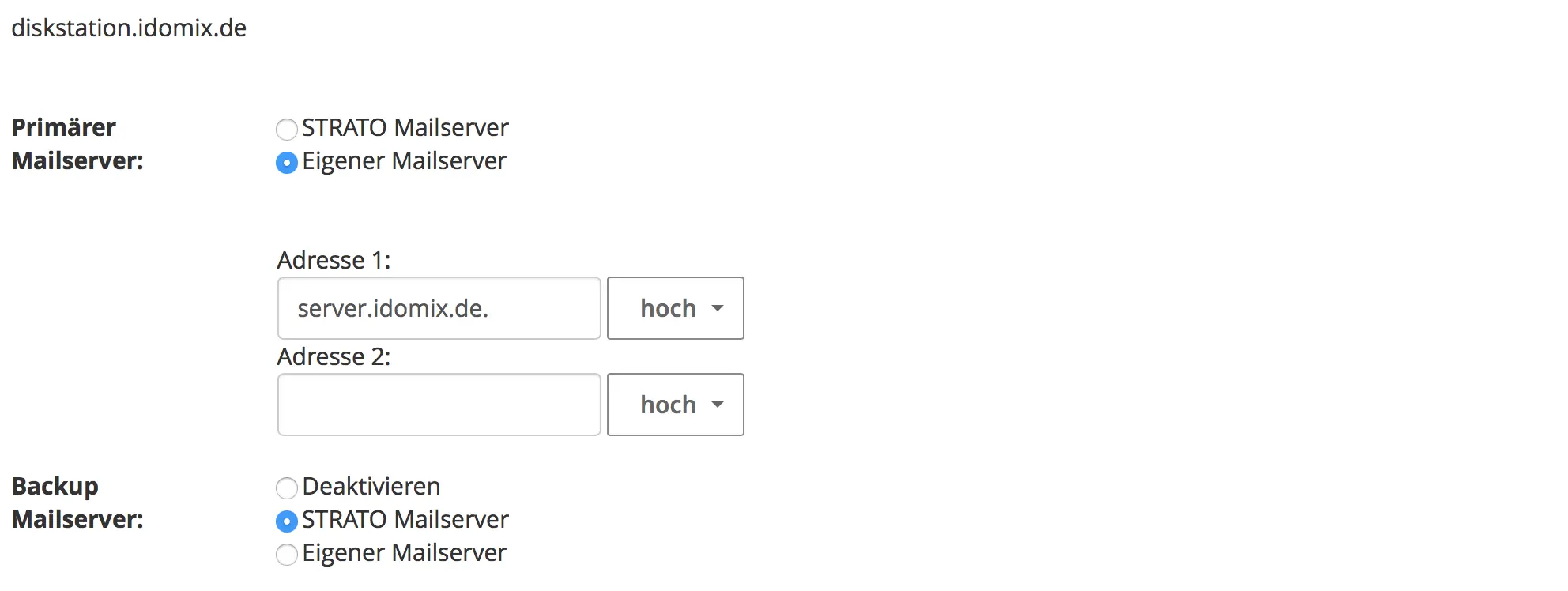

Deshalb habe ich den MX-Record für meine Domains so eingestellt, dass mein Mailserver berechtigt ist. Im Falle eines Ausfalls (Internet, Strom) übernimmt der Strato Backup Mailserver.

DKIM & DMARC

Jedoch reicht die Prüfung der bisherigen Einstellungen noch nicht, denn gerade im Zusammenspiel mit Mail-Relays oder Mailingslisten ist SPF untauglich. Dahingegen bietet DKIM auf Grundlage kryptographischer Signaturen eine deutlich bessere Möglichkeit der Absicherung! Der Empfängerserver holt sich anhand der Absenderdomain den DKIM Record mit dem Public Key aus dem DNS und vergleicht diesen mit der im eMail Header hinterlegten Signatur. Empfängt ein Mailserver eine eMail von einer meiner Domains ohne oder mit falscher DKIM Signatur, fliegt die Fälschung sofort auf.

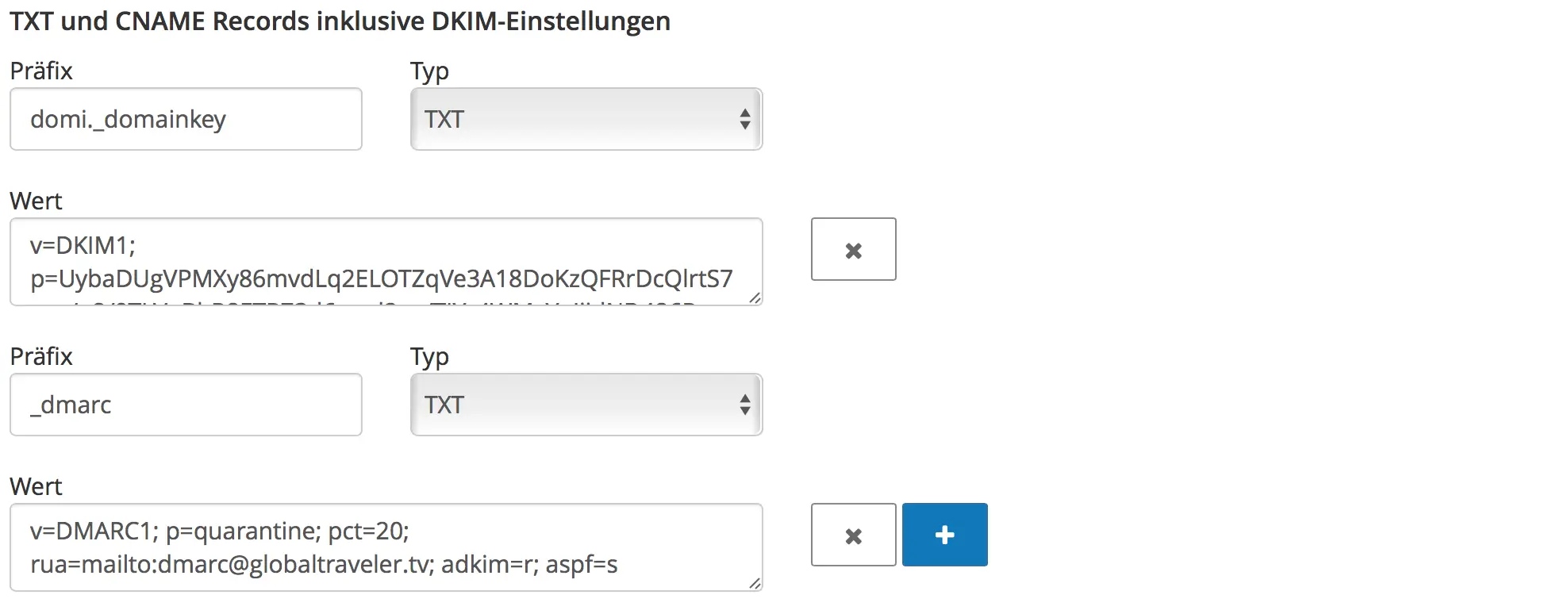

Zwei TXT-Rekords lege ich an:

domi._domainkey

Der DKIM-Präfix wurde in der DiskStation eingegeben und ist frei wählbar. Bitte keine Sonderzeichen oder Umlaute verwenden. Strato ergänzt hier automatisch domi._domainkey.idomix.de und muss deshalb nicht gesetzt werden. Bei den FAQ des Providers unbedingt nachsehen, wie es gehandhabt wird!

v=DKIM1; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDCkvyzJDVxzrtpVT7oLCj5/+2qMZJz26+C5ZEZsX7HQr8Ld3rmMejS5+YtH7WcBIYSQaT4z4yMlsxWWaCocLcxoOIKYbKqUEis6ANKlgM91jxtcbKb6XtGC22qrp5BC6OEcxyKNZ2vMS23Qoi1gxVqki5PmeMMwj1WoOhWHvDBeQIDAQAB; t=s

v=DKIM1 Die Signatur in der E-Mail basiert auf Version 1 der DKIM-Spezifikation. (Eine andere Version gibt es derzeit nicht.)

p=XXX Der öffentliche Schlüssel, welcher in den Einstellungen der Domain des MailPlus Server 2 erstellt wurde

t=s Zeitstempel der Signatur

Für DMARC lege ich einen TXT-Record an:

_dmarc

Mit dem Präfix zeige ich an, es handelt sich um meine DMARC-Einstellungen.

v=DMARC1; p=quarantine; pct=20; rua=mailto:dmarc@dominik-bamberger.de; adkim=r; aspf=s

v=DMARC1 Es handelt sich um DMARC-Spezifikation Version 1.

q=quarantine Der Wer hinter “p=” kennzeichnet, wie der Empfänger mit Mails umgehen soll, die nicht korrekt mit SPF oder DKIM überprüft werden konnten. Der Eintrag “sp=” beschreibt das Vorgehen für Sub-Domains. Mögliche Werte sind: none, also weitersenden – quarantine, es wird angenommen aber in Quarantäne gelegt – reject, die Mail wird auf SMTP-Level zurückgewiesen

pct=20 Gibt den Prozentsatz der Mails an, die entsprechend von “p” gefiltert werden sollen.

rua=mailto:beispiel@beispiel.de An die hier angegebene Mailadresse wird ein Summenbericht versandt. In der Regel geschieht dies einmal am Tag.

adkim=r Hier gebe ich vor, wie streng die Prüfung hinsichtlich DKIM sein soll. In meinem Fall relaxed, s steht für Strict und es darf beispielsweise keine Subdomain sein, von der gesendet wurde.

aspf=s Bei der SPF-Auswertung gehe ich streng vor, die Domäne muss exakt übereinstimmen. r steht wieder für relaxed

Sonderfall Microsoft & Outlook

Microsoft möchte es noch sicherer haben und die bisherigen Maßnahmen reichen leider nicht aus. Gut jedoch, schickt man das erste Mal mit dem neuen MailPlus Server 2 eine Mail an Outlook oder Hotmail, bekommt man die Aufforderung zurück, sich über dieses Formular zu registrieren. Anschließend sollte jetzt keine Mail vom MailPlus Server im Junk-Ordner landen.

Für die feste IP-Adresse kann für Outlook.com über das Portal https://sender.office.com entsperrt werden.

Fazit

Mit dem MailPlus Server 2.0 ergänzt Synology für die DiskStation die Funktionen um lange gewünschte Features. Multi-Domain und die Individuelle Konfiguration derer war eines der wichtigsten Features. Endlich gehört das Anpassen auf Shellebene der Vergangenheit an. Auch das Catch-All Postfach ist etwas, was ich bereits seit zehn Jahren nutze und vermisst hatte.

Damit ist der MailPlus Server 2.0 ein echter Exchange Ersatz! Kosten für Benutzerlizenzen ab fünf Nutzern sind überschaubar und preislich extrem attraktiv. In Kombination mit Mail Plus im Browser, der Mail Plus App und der Collaboration Suite bietet Synology ein Gesamtpaket, dessen seines gleichen sucht. Hier dürfte für jedes KMU der Punkt des Return-on-Investment zeitnah erreicht sein.

Wer auf der Suche nach einem selbst gehosteten Mailserver ist, welcher auf stabiler Hard- und Software läuft, einfach in der Konfiguration ist und einen hohen Mehrwert bietet, ist beim MailPlus Server 2.0 genau richtig.

Hinweis: Ich setze den MailPlus Server seit zwei Jahren ein und habe für dieses Video und diesen Post von Synology keine Gegenleistung erhalten. Einzig wurde mir der MailPlus Server 2.0 in einer Betaversion und der Release-Kandidat zusammen mit einer NDA zur Verfügung gestellt.

Hallo Dominik

ich habe mir eine Mail Plus Server eingerichtet, er sendet und empfängt Malis. Ich musste nun feststellen das ich bei den Dnsbl selbstest bei UCEPROTECTL 3 gelistet bin, bei t-online werden die Mails auch abgelehnt.

ist in den Kurs genau beschrieben wo man den mx Eintrag setzt und wo den A Record.

In der Domain z.b meinefirma.de oder in einer Subdomain z.b mail.meinefirma.de und darin den MX Eintrag oder oder

Ich hoffe Sie können mir helfen und höre bald von Ihnen.

Liebe Grüße Ronald Pöhlmann

Hallo Ronald,

in meinem Kurs zeige ich es anhand des Setup-Vorgangs, allerdings setze ich für den Kurs ja Grundkenntnisse des Mailverkehrs voraus. Deshalb erkläre oberflächlich was ein MX-Eintrag ist und zeige wie ich ihn setze.

Viele Grüße

Dominik

Hallo Dominik,

ich habe mir jetzt auch den MailServer Plus installiert. Das klappt alles ohne Probleme. Wie hast du das Push Verhalten auf iOS Geräten realisiert? Wenn ich die MailPlus App verwende, wird über diese App die Mail gepusht und sofort angezeigt. Der native Mail Client von iOS pusht die Mails nicht. Gibt es dafür eine elegante Lösung, als alle 15 Minuten eine automatische Abfrage zu starten?

Beste Grüße

Micha

Hallo Dominik, moin.

Ich habe die gleiche Frage wie Eric. Weiter oben schreibst du, dass es zu aufwendig sei und keinen Sinn macht kostenfrei Videos zu erstellen – kann ich gut verstehen! Wenn es also einen anderweitigen Zugang gibt freue ich mich auf eine Nachricht von dir. Vielen Dank im Voraus.

Guten Abend Dominik,

ich hätte gern eine kurze Einschätzung deinerseits zu deinem „Mailplus Server-Kurs“!

In den letzten 3 Monaten habe ich bereits deine „Kompletteinrichtung inkl. privater Cloud“ erfolgreich und problemlos durchgeführt. Ist es für einen Anfänger wie mich, der bisher mit Hosting nichts am Hut hatte, eine machbare Aufgaben den Mailserver selbst zu betreiben (Thema Sicherheit & regelmäßige Wartung)? Dann wäre dein Kurs sicher perfekt.

Nutzen würde ich das Ganze mit einer, maximal zwei Domäns im privaten Umfeld (5 Nutzer) und als Soloselbstständiger. Kurze Antwort reicht mir, um zu wissen, ob ich mich lieber vorher noch intensiv einarbeiten sollte.

Hallo Benjamin,

die private Cloud und was dazugehört, ist verhältnismäßig einfach. Ich gehe in meinem Kurs ja Schritt für Schritt durch und danach sollte es bei jedem laufen, wenn er sich an die Lektionen hält. Gleiches gilt für den MailPlus Server. Synology macht es wesentlich einfacher, als manch anderer Mailserver. In meinen Augen zumindest. Sicherlich kannst Du Dein Wissen bezüglich DMARC, SPF & DKIM noch deutlich erweitern. Ich erkläre es im Kurs vom Grundsatz und habe im Lektionsmaterial Links eingebaut. Auch die weitere Beschäftigung mit Mailserverfunktionen und der Sicherheit ist eine Option und kein Muss. Dennoch gut zu wissen und kannst Du nebenher machen, sollte das Interesse dahingehend vorhanden sein.

Bisher habe ich Nachfragen gehabt, als Kursteilnehmer kannst Du diese und meine Antworten sehen. Sehr viele Teilnehmer haben den Kurs ohne Nachfragen absolviert und betreiben jetzt einen MailPlus Server.

Viele Grüße

Dominik

Das Video ist leider nicht mehr verfügbar. Kannst du es nochmal online stellen oder anderweitig den Zugang gewähren?

Vielen Dank an dich.

Hallo Dominik, hallo @All,

Ich bin Telekom-Privatkunde für Festnetz und Internet. Der Tarif beinhaltet eine inklusive Domain ohne Postfach. Lässt sich mit so einer Domain mit dem MailPlus Server ein eigener Email-Dienst einrichten?

Oder braucht es dafür ein Paket der Telekom, wo auch Postfächer in der Domain enthalten sind (Bsp.: Homepage S) oder ein Business E-Mail?

Mein Plan war die Einrichtung eines Email-Servers mit eigener Domain für meine Familie (5 Personen) mittels MailPlus auf einer DS218+.

Zu guter letzt die Frage: Lohnt der Aufwand für Privatanwender?

Über Kommentare, auch zu Erfahrungen anderer Nutzer, würde ich mich freuen.

Viele Grüße

Andreas

Hallo Dominik,

leider sind sehr viele Videos von dir offline, gibt es da keine Möglichkeit diese wieder Online zu stellen?

War immer sehr hilfreich und hat vieles leichter geht.

Es ist sehr schade, das andere nicht mehr die Möglichkeit haben auch in den Genuss zu kommen, zumal von deiner Seite aus auch sehr sehr viel Arbeit, Zeit und Mühe steckt.

Mach denn noch weiter so!

Lg Toby

Hallo Toby,

leider gibt es die Möglichkeit nicht, es trägt sich leider nicht, der erhebliche Aufwand solcher Tutorials und kostenfreies YouTube. Es hat genau dazu geführt, dass ich keine Tutorials mehr auf YouTube produziere.

Viele Grüße

Dominik

Hallo,

ich versuche verzweifelt den Mailplus server so einszustellen das die Mails über das SMTP Relay verschickt werden.

Ich habe ein Mail konto bei Strato und bei 1&1. ich habe beide zugänge für den SMTP ausprobiert, leider funktioniert keiner von beiden.

Wenn ich über Strato schicke bekomme ich keine meldung aber es kommt auch keine Mail beim Empfänger an.

Wenn ich über 1&1 versende bekomme ich folgende meldung:

host smtp.ionos.de[213.165.67.113] said: 550-Requested

action not taken: mailbox unavailable 550 invalid DNS MX or A/AAAA resource

record (in reply to MAIL FROM command)

Kann mir da irgendwer helfen? ich weiß nicht wo ich noch suchen soll.

Lieben Dank Marcus

Moin Dominik,

auch ich habe großes Interesse an einem Kurs „Mailplus Server 2“ auf Undemy. Ich habe eine Domain mit Email bei United-Domains und möchte Emails darüber empfangen und auch senden – also nur auf der DS718+ verwalten.

Hi Dominik,

kannst Du nicht mal ein Video machen, wie man sein GMX oder WEB.de Konto offline sichert aber trotzdem z.B. mit Telefon oder Rechner drauf zugreifen kann, nicht um zu versenden, sondern vielleicht einfach um nur mal was nachzuschauen?

So hätte man die Möglichkeit, beim entsprechenden anbiter einen günstigen Tarif zu buchen ohne vielleicht den älteren Kram löschen zu müssen, weil die Box bei GMX z.B. aus allen Nähten platzt.

Vielen Dank und sonnige Güße

Tom

Hallo Dominik,

ich hätte an einem solchen Video über Udemy auch interesse.

Gruß

Oberhex

Guten Tag Dominik,

Zur Zeit interessiert mich das Video für “MailPlus Server 2.0” Einrichten.

So viel ich weiß, eg im YouTube. Ist es jetzt im “Synology DiskStation einrichten (komplett) von A bis Z” vorhanden?

Herzlichen Dank.

Gruss pcwin

Hallo,

wäre dann Nr 4

VG

Peter

Hallo Dominik,

ich habe den Kurs “Synology DiskStation als private Cloud & Produktiv-Apps” auf Udemy gebucht.

Meine eigene “Dropbox” (Synology Drive) läft zur vollsten Zufriedenheit. Nun möchte ich alle Mailaccounts

auch auf der Synology verwalten. (apple, strato).

Nun warte ich schon eine ganze Weile auf die Videos (auf Undemy) zum Thema Mailserver 2.

Ich nun schon abshbar, wann Deine Videos veröffentlicht werden?

Vielen Dank und eine schöne Woche

Matthias

Hallo Matthias,

da es Synology noch immer nicht geschafft hat, für einen Multi-Domain-fähigen Mailserver die automatischen Antworten Domainabhängig zu konfigurieren, habe ich den Kurs nicht begonnen. Ich gehe auch mehr und mehr von dem Gedanken weg, einen Kurs zu erstellen. Der Interessenkreis ist für den erheblichen Aufwand einfach zu gering.

Viele Grüße

Dominik

Ich hätte auch grosses Intresse am Video (auf Undemy) zum Thema Mailserver 2. 🙂

Viele Grüße

Thomas

Hallo Dominik,

ich schließe mich meinem Vorredner an:

ich hoffe auch auf einen Online-Kurs zu Thema “Mailplus Server 2” auf Undemy.

Wäre dann der Dritte. 🙂

Viele Grüße

Robert

Hallo Dominik, das Video in dem Artikel funktioniert leider nicht.

Stimmt. Wird es auch nicht mehr.

Hallo Dominik

Wieso kann man dein Video(Der neue MailPlus Server 2.0 für die Synology DiskStation) im YouTube nicht mehr finden.

Meine zweite Frage: empfehlt du STRATO oder SELFHOST für MailPlus Server.

Besten Dank im voraus

Azad

Hallo Dominik,

zuerst Dir ein gutes und gesundes Neues Jahr 2019!

Kannst Du schon einen Termin oder Monat nennen, wann das neue Video zur Mailservereinrichtung bei Udemy erscheinen wird?

Viele Grüße

Andi

Nein. Aktuell nicht.

Dir auch ein gesundes neues Jahr!

Hallo Dominik,

Leider ist das Video nicht mehr verfügbar. Besteht die Möglichkeit das Video erneut hochzuladen?

Nein.

Hallo Dominik,

Du hattest mal ein Video, wie man den Mailplus Server aufsetzt und was dessen Features sind. Wo hast du’s hingepackt? Das wäre meine RETTUNG!!! Kann es sein, dass es der link in diesem interessanten Beitrag ist, aber leider ist der link futsch. Kannst du diesen Reparieren oder mir eine alternative Quelle angeben? Danke und tolle Arbeit von dir, weiss es sehr zu schätzen.

LG, Urs

Hallo Dominik,

ich würde hier gerne mal ein älteres Problem ansprechen, bei dem ich einfach nicht weiter komme.

Es geht um die Weiterleitung der abgerufenen pop3 Postfächer…Bei mir werden diese leider nicht durch den Spamfilter bzw. Virusfilter geschickt.

Ich habe bereits viel gesucht über diverse Suchmaschinen aber leider nix gefunden.

ich habe den mda Eintrag in dem fetchmail Config File für den entsprechenden User geändert in smtphost xxx.xxx.xxx.xxx wobei ich alles mögliche eingetragen habe. localhost, 127.0.0.1, IP des Rechners im local Netz, Hostname. usw. aber sobald ich da was einstelle werden die Mails zwar abgerufen aber nicht an den User auf der DSM zugestellt.

Könntest du da evtl. noch einen Tipp abgeben ?

Gruß

Dirk

Leider ist dein Video für „Mailplus 2.0“ per Youtube nicht mehr erreichbar.

Kannst du das Video nochmal hochladen.

Grüße

Dieses und weitere Videos sind offline. YouTube ist die falsche Plattform, für derartige Videos habe ich gemerkt. Deshalb wird es auf Udemy kommen, jedoch in erweiterter und umfangreicherer Version.

Hallo,

ich finde Deine Videos super.

Leider ist dein Video für “Mailplus 2.0” nicht mehr verfügbar.

Wann dürfen wir mit der neuen Plattform rechnen?

Gruß Peter

Das kostet sehr viel Arbeit aktuell, da es deutlich umfangreicher sein wird.

Moin Dominik,

leider ist dein Video nicht mehr verfügbar 🙁 . Ich hatte es mir schon einmal angeschaut und wollte es heute umsetzen.

Gibt es die Möglichkeit, dass du das Video wieder hochlädst?

Gruß Matthias

Moin Matthias,

dieses und weitere Videos habe ich offline genommen und werden bei YouTube nicht mehr online gehen. Leider ist YouTube für diese Art von Videos in den letzten Jahren die falsche Plattform geworden.

Viele Grüße

Dominik

Moin Dominik,

werden die Videos auf einer anderen Plattform gehostet, oder gibt es die Möglichkeit das Video nochmal anzuschauen?

Gruß Matthoas

Aktuell bereite ich dies für eine andere Plattform vor. Das MailPlus Server Video jedoch wird noch einiges an Zeit in Anspruch nehmen. Das bisherige Video steht nicht mehr zum Ansehen bereit und ich gebe dazu auch keine Möglichkeit.

Hallo Dominik,

ich habe keine Feste IP hat und möchte 3 Domain auf dem MailPlus Server einrichten.

Könntest Du das vielleicht mal in einem Video erklären, dan haben viele genau das gleiche Problem wie ich.

Gruß Thomas

Also nach dieser hervorragenden Anleitung klappt bei mir alles wunderbar. Habe Vodafone Business Kabel mit fester IP. Nur der Versand über den eigenen Mailserver klappt noch nicht zu allen Providern ,da Vodafone immer noch nicht den PTR geändert hat. Deswegen nutze ich noch einen Relay Host.

Klasse Video!

Kann der DKIM Schlüssel für eine Domain 1 ebenso für eine Domain 2 genutzt werden oder sollte hier ein neuer Schlüssel generiert werden?

Hallo Dominik,

habe da eine frage.

Du hast zum einen die Strato Seite gezeigt in der du deine Dyndny betreibst und auf der anderen Seite den DNS Eintrag auf einer Telekom Seite gemacht.

Kannst du mir bitte sagen welches Paket das bei Strato ist und ob man als Privat künde der Telekom den DNS Eintrag machen kann oder geht das nur mit einer Festen-IP und einem Business Anschluss bei der Telekom?

Ja sry. es sind dann doch 2 Fragen geworden 😉

Danke Dir

Gruß

Rainer

1. Siehe Tabelle von Strato. Ich nenne jetzt keine Namen mehr, da Strato in der Vergangenheit immer was ändert. Man kann bei den Paketen vergleichen, was inklusive ist, auch DynDNS.

2. Nicht für privat möglich, ab DeutschlandLAN IP Voice Data S für Geschäftskunden.

Moin Dominik,

ein schönes Video was Du da gemacht hast!

Ich habe dies -Testweise- mit einer – meiner 4 Domains – getestest.

Es hat alles wunderbar geklappt / Bin auch bei Telekom, hab auch die Feste IP und hab den A Record auf die url gelegt, + die Reverse eingestellt.

Dazu hätte ich ein paar Fragen :

A: Falls ich mehrere Domains über den Mailserver laufen lassen will, sollte es doch möglich sein.. mehrere reverse bei T-Offline zu hinterlegen?

Damit hab ich dann die Möglichkeit, alle 4 Domains über den Mailserver laufen zu lassen.

->

Alles andere hat super geklappt , nur 2 kleine Punkte –> via SSL (pop3) 995, oder SSL (imap) klappt leider nicht, auch nicht mit den richtigen Portfreigaben.. Musste demnach noch port 110 (pop3) etc freischalten.. eine “reine SSL” klappt nicht, Thunderbird erkennt es als STARTSSL

(denke aber auch damit ist es dann erstmal verschlüsselt)

Frage:

B: Warum wird das Password in Klartext übergeben? Verschlüsseltes Password wäre ggf. noch ein tick besser, aber OK – damit könnte ich auch noch Leben.

->

Ich habe meine Domains “leider” nicht bei Strato, sondern bei United-Domains, wobei ich da auch ziemlich zufrieden bin,

DMARC1 + v=DKIM1; haben super geklappt, damit sollte es keine Probleme geben, nur mit dem SPF wird es problematisch..

lese ich mir die Hilfe von United-Domains durch steht..

Zitat :

Beispiel für einen SPF Record, wenn Sie unser Mailsystem verwenden:

v=spf1 include:_smtp.udag.de ~all

— < wobei das Wort "unser" auf United-Domains fällt!

Also hab ich ein wenig gegooglet… und dafür gibt es auch 1000 generator, ich habe alle Varianten getestet, ob mail.domain.de oder nur domain.de;

sowas zB: v=spf1 mx a ptr ~all

Es gibt da soviele Einstellungen und ich weiß nur nicht wie man es richtig mit SPF einstellt.. immer wenn ich eine Email senden will, zeigt mir Thunderbird an, dass er die Email nicht versenden kann, weil ich sie nicht runterladen kann.. Total kurios..

schalte ich SPF aus, richtige mir alles normal ein, kann ich senden und empfangen..

Vielleicht hast Du ja 1-2 nette Tips 😉

Ansonsten klasse Video.. weiter so, Links von Amazon werden natürlich weiterhin genutzt 😉 Gruß

Moin Sandro,

ich hatte es im Fragen & Antworten Video neulich gesagt: Diese Fragen kann man nicht mit ein paar netten Tips beantworten. Ich biete das ganze professionell an, unter Support oben im Menü. Andernfalls hat vielleicht ein anderer, der keine Videos produziert (dieses hier hat eine komplette Woche Arbeitszeit gekostet) die Zeit, hier entsprechend befriedigend für Dich zu antworten. Ich denke, Du verstehest das.

Gruß

Moin Domi,

ich danke Dir für die Antwort.. Ja i.d.R bin ich mit dem Thema auch sehr bewandert und auch kein Laie. Syno wird schließlich schon seit DS110j benutzt 😉 Das ich nun Leistungsstärkere habe, ist ein anderes Thema..

Ich finde es nur sehr interessant, was die Syno auf die Beine gestellt hat.. von 20xx bis 2018. Deine Videos feier ich, muss man schließlich auch, wenn man aus dem Nachbar-Landkreis kommt 😉

Vielleicht krieg ich es ja selbst hin und beantworte mir die Frage selbst.. dann lasse ich selbstverständlich ein Kommentar hier, für alle die damit auch Probleme haben…

Wenn das alles so hin haut, wie ich mir das Vorstelle.. könnte ich den Hetzner Vps mit Plesk entfernen und die Syno es erledigen lassen..

Hab mir das Video noch garnicht angeschaut, mit Fragen und Antworten.. Obwohl die Glocke Aktiv ist .. bekomme ich abundzu die Push-Nachrichten nicht mehr .. grml

Trotzdem nochmal Danke für die Antwort .. ggf. bin ich nun mal “öfters” auf deiner Domain aktiv, vorher war ja nur Youtube das Sprachrohr.

PS: Falls garnichts mehr geht, stell ich Dich für ein paar Stunden ein 😉

Gruß

Hallo Dominik,

vielen Dank für das super Video. Die neuen Funktionen sind wirklich nützlich und von dir gut erklärt. Danke auch für die ausführliche DKMI und DMARC Erklärung

Grüße

Christian

Hi 5 Dominik wiedermal ein toller Beitrag.

Eine Frage dazu, da ich mich gerade wieder mit Zarafa/Kopano rumschlage und eigentlich lieber eine komplette Gropuware auf der Synology mit eigene Groupware Programmen haben möchte.

Gibt es da Einstellungen, dass mails nach anderen usern die im Mails Plus Server hinterlegt sind nicht über extern gesendet werden.

Wenn Du also einen User Dominik mit dm@idmx.de hast und einen User Stephan mit st@wasauchimmer.de intern zugestellt werden?

Hast Du dies mal probiert, wenn ja geht dass auch wen die Variante DynDNS genutzt wird.

Die andere Sache, ein paar User haben keine eigenen Domain und sind auf google und CO angewiesen, können die auch “gehosted” werden und funzt es dann auch mit der internen Zustellung.

So eine App die halt Mail, Kalender, Adressen, Notizen, Tasks unter einer Oberfläche hosted fehlt irgendwie noch.

Grüße Theo