Einleitung

Bereits vor den Ereignissen um Tempora und PRISM wurde von vielen die Benutzung von Anonymisierungstechnik empfohlen, mittlerweile interessieren sich aber durchaus mehr Menschen dafür. Dabei ist vor allem die Frage interessant, wie dafür gesorgt werden kann, dass Dritte nicht lesen können, was durch das Internet geschickt wird. Die Privatsphäre soll geschützt und die Kontrolle über die eigenen Daten behalten werden.

Die Nutzung eines Virtual Private Networks (VPN) ist ein Schritt in die richtige Richtung, auch wenn sie sicher nicht alle Probleme löst. Mit ihr kann eine gewisse Datensicherheit – vor allem mobil – und etwas Anonymität im Internet gewonnen werden.

In diesem Beitrag dreht sich daher alles um VPNs. Ich werde die allgemeine Funktionsweise vorstellen, Vor- und Nachteile erläutern und dann einen guten, von mir seit langem benutzten Anbieter vorstellen und erklären, wie sich dessen Service auf OS X einrichten lässt. Passend dazu gibt es ein Video von Dominik!

VPN Allgemein

Der Name Virtual Private Network beschreibt die Funktionsweise schon recht genau. Es wird ein virtuelles Netzwerk zwischen zwei oder mehr Computern aufgebaut, in dem hier beschriebenen Szenario meist zwischen Endgerät und Server. Durch dieses Netzwerk wird die Kommunikation geleitet, Dritte können dabei keine Daten abfangen.

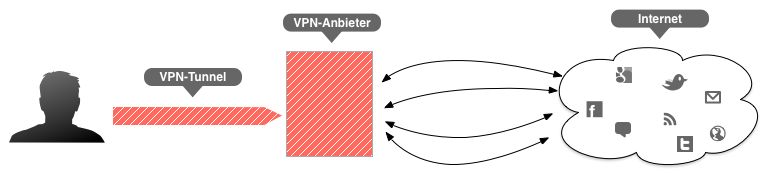

Der Screenshot zeigt vereinfacht den Ablauf der Kommunikation. Der Benutzer öffnet auf seinem Endgerät einen VPN-Tunnel zu dem Anbieter. Dieser Tunnel ist eine persistente, also ständig geöffnete, Verbindung und verschlüsselt. Die Stärke der Verschlüsselung hängt von der Konfiguration der jeweiligen Beteiligten ab.

Der Servers des VPN-Anbieters leitet die Kommunikation des Benutzers weiter ins Internet, dort fällt die Verschlüsselung dann jedoch weg; außer es wird eine Applikationsverschlüsselung wie HTTPS genutzt.

Die Rechner im Internet, also die Server anderer Anbieter, mit denen kommuniziert werden soll, sehen als Client nur den Rechner des VPN-Anbieters. Alles, was an Antwort zurück kommt, bekommt der Anbieter und leitet es durch den Tunnel zurück an den Benutzer und der Kreislauf beginnt von vorne.

Der VPN-Tunnel

Wie bereits erwähnt, ist der Tunnel, der den Anbieter mit dem Benutzer verbindet, verschlüsselt. Es gibt wie immer mehrere Möglichkeiten, abhängig vom Anbieter und dem Gerät, auf dem der VPN genutzt werden soll. Einer der gängigsten Standards ist IPSec, viele Linux-Nutzer greifen zu dem Programm OpenVPN.

Vor allem unterwegs bietet die Verschlüsselung einen großen Vorteil: In öffentlichen Netzwerken, zum Beispiel HotSpots, ist es mit geringem Aufwand möglich, Daten abzufangen und zu interpretieren und so zum Beispiel an Passwörter oder private Informationen gelangen (Stichwort: Man-in-the-middle-Attacke). Dank der Verschlüsselung würden beim Abfangen (Sniffen) nur nutzlose Daten erhalten werden.

VPN-Anbieter

Der Anbieter nimmt die Daten des Benutzers entgegen, entschlüsselt sie und leitet sie an den angeforderten Server weiter. An dieser Stelle ist ein kritischer Punkt, mehr dazu später. Der Anbieter wartet auf die Antwort des gewünschten Servers, nimmt die Daten entgegen, verschlüsselt diese und sendet sie durch den Tunnel zurück an den Benutzer.

Einsatzgebiete

Die Einsatzgebiete von Virtual Private Networks sind vielfältig. Sie werden nicht nur, wie oben angedeutet, von Privatanwendern benutzt sondern kommen primär bei Unternehmen zum Einsatz. Dort werden sie genutzt, um die sichere Kommunikation zwischen Rechenzentren oder Third-Application-Servern zu gewährleisten, aber auch, um Home Office zu ermöglichen. Mit Hilfe einer entsprechend konfigurierten Software kann sich ein Arbeitnehmer von zu Hause aus in das Firmennetzwerk einwählen und dort arbeiten, als wäre er im Unternehmen. Dank der Verschlüsselung stellt dies kein Risiko für den Arbeitgeber dar.

Nachteile von VPNS

So nett das ganze Szenario auch klingt, es hat durchaus seine Schwächen und die sollten nicht unterschätzt werden!

Dadurch, dass die Verbindung zum Anbieter verschlüsselt ist, kann niemand dazwischen etwas mit den Daten anfangen. Aber nach dem Anbieter ist die Verbindung wieder entschlüsselt und die Informationen werden wie sonst auch durch das Internet geschickt. Die Verschlüsselung ist also lokal geeignet, um sich vor Dritten zu schützen, konkret im HotSpot am Bahnhof oder im Kaffee-Shop um die Ecke.

Es gilt daher:

- Verschlüsselung im Internet benutzen, Stichwort HTTPS

- Bei E-Mail auf SSL/TLS setzen, Verschlüsselungstechnik wie PGP oder S/MIME oder eine Ende-zu-Ende-Verschlüsselung benutzen.

Auf der anderen Seite kann eine gewisse Anonymität erreicht werden, schließlich sehen die Server im Internet nur den VPN-Server. Das heißt: wird ein VPN im Ausland genutzt, denken die Services wie Google, facebook oder twitter, dass der Benutzer aus diesem Land kommt (und zeigen ihre Dienste unter Umständen in einer anderen Sprache an). Es kann so also das eigentliche Herkunftsland verschleiert und somit eine Datenerhebung mit solchen Informationen unterbunden werden.

Es ist gleich falsch, Allen oder Keinem zu trauen.

(Lucius Annaeus Seneca)

Der Anbieters des Virtual Private Network ist ein wichtiger Mitspieler im gesamten System, ein sogenannter Single point of failure, dies ist zwei Tatsachen geschuldet:

- Fällt er aus, ist keine Kommunikation über den VPN mehr möglich

- Speichert der Anbieter die transferierten Daten und gibt er diese weiter, ist sowohl die Privatsphäre als auch die Anonymität nicht mehr gegeben.

Es gab in der Vergangenheit bereits Fälle von Datenweitergabe an Ermittlungsbehörden seitens VPN-Anbieter. Muss prinzipiell nichts befürchtet werden, die Benutzung von VPNs ist (in vielen Ländern der Erde) nicht strafbar, hebelt es doch den eigentlichen Sinn des ganzen aus.

Es ist also wichtig, einen Anbieter zu finden, dem vertraut werden kann.

Service hide.io

hide.io ist ein Anbieter von Virtual Private Networks, mit dem genau dies erreicht werden kann: Anonymität und Datensicherheit. Der Service hebt sich in Punkten Geschwindikeit, Zuverlässigkeit und Service und Support von anderen Anbietern ab.

Bereits seit etwa einem Jahr bin ich dort Premium-Kunde und habe mich recht intensiv mit dem Dienst auseiannder gesetzt. An vielen Stellen hatte ich Kontakt mit den Köpfen hinter den Kulissen und bin sehr zufrieden mit den gebotenen Dienstleistungen.

Preismodell

hide.io verfolgt ein mittlerweile typisches Paketmodell.

Gekauft wird jeweils eines der angebotenen Pakete für eine gewählte Laufzeit, der Preis pro Monat reduziert sich in Abhänhigkeit davon. Es wird jeweils über einen Zahlungsanbieter bezahlt und die Pakete laufen automatisch aus und müssen nach der Laufzeit wieder erneut gebucht werden, es gibt also keine ungewollten laufenden Kosten.

Das Grundpaket ist kostenlos und beinhaltet ein Datenvolumen von 2GB pro Monat, zwei Serverstandorte (Details dazu später) und kann auf allen Geräten genutzt werden. Es ist jedoch in der Banbreite limitiert. Wird dieses Paket für viele Nutzer nicht für einen Monat ausreichen, ist es eine gute Möglichkeit, den Service unverbindlich zu testen.

Mehr zu den Paketpreisen auf hide.io

Die nächste Stufe ist das Paket Plus, das ein Datenvolumen von monatlich 75 GB bei unbegrenzter Bandbreite (bis max. 150Mbit/s Download) beinhaltet. Es ermöglicht, wie auch das kostenlose Paket, maximal eine Verbindung eines Gerätes, erlaubt es jedoch, jeden verfügbaren Server zu wählen. Dazu kann mit diesem auch jedes unterstützte Protokoll genutzt werden.

Eine Stufe darüber ist das Premium-Paket, das noch mehr als Plus bietet. Dazu gehören bis zu fünf gleichzeitige Verbindungen von verschiedenen Geräten, feste IP Adressen und ein unlimitiertes Datenvolumen.

Bezahlten werden kann mit Kreditkarte, PayPal, PaySafeCard und vielem anderen. Dabei wird Wert auf die Privatsphäre der Nutzer gelegt: Die Zahlungen, abgewickelt über Drittanbieter, können nicht mit dem Account bei hide.io in Verbindung gebracht werden.

Das Team von hide.io schreibt auf ihrer Webseite etwas interessantes über ihre Preise:

Wir machen Angebote und bieten Leistungen, auf die du dich verlassen kannst. Wir sind vielleicht nicht der günstigste Anbieter, aber dafür der mit dem besten Preis-Leistungs-Verhältnis.

Und tatsächlich: Beim Vergleich mit anderen Anbietern haben viele oft günstigere Pakete, die im Vergleich aber Einschränkungen beinhalten.

Geräte

Wie bereits erwähnt, können beim Premium-Tarif mehrere Geräte angelegt werden. Jedes Gerät erhält dabei einen eigenen Benutzernamen und kann sich mit diesem dann Verbinden. Verwaltet werden die Geräte im Backend von hide.io, können dort angelegt und bearbeitet werden, auch die Trennung der Verbindung oder das Kofigurieren einer festen IP-Adresse ist möglich.

Server

Können im Free-Tarif die Server Niederlande und Rumänien genutzt werden, ist die Auswahl bei den beiden anderen Tarifen größer. Mittlerweile 13 verschiedene Serverstandorte im Angebot, zu denen man sich verbinden kann.

Im Member-Bereich von hide.io kann die Liste unter dem Punkt Serverliste aufgerufen werden. Sie zeigt den Standort, die notwendige Addresse, den Schlüssel zum Verbinden (siehe weiter unten) sowie die aktuelle Auslastung. Unter Details werden dazu die unterstützen Protkolle aufgeführt, dort kann auch die OpenVPN-Konfiguration heruntergeladen werden.

Geschwindigkeit

Der Faktor Geschwindigkeit ist bei VPNs und Proxies, die privat genutzt werden sollen, nicht unerheblich. Viele Anbieter haben das Problem, dass Server überlastet sind oder diese eine schlechte Anbindung haben, was die Geschwindigkeit drastisch reduziert. Durch den Einsatz der „besten Hard- und Software“ versucht hide.io, dies zu verhindern.

Neben den technischen Gegebenheiten ist natürlich auch die geographische Entfernung zum Server entscheidend; eine Verbindung über Manassas dauert länger als über Steinsel. Auch die Auslastung ist ein wichtiger Faktor, wie im Bild erkennbar ist, können die Server von hide.io aber gut mit einer großen Menge Traffic umgehen.

In dem auf der Webseite zu findenden Video zeigt das Team, welche Geschwindigkeiten mit ihren Servern möglich sind. Nach so langer Nutzungszeit kann ich versichern, dass dies kein Fake ist; bei einem Server in Europa ist der Geschwindigkeitsverlust quasi nicht bemerkbar und auch bei weit entfernten Locations wie den USA oder Singapur kann man noch angenehm surfen.

Setup

Ist das Einrichten einer VPN-Verbindung mittlerweile bei den gängigen Betriebssystemen keine Kunst mehr, bietet man bei hide.io im Backend ein ausführliches Tutorial an. Dort können Serverstandort und Protokoll gewählt werden, die Einrichtungshilfe zeigt dann alle nötigen Einstellungen.

Der Assistent zum Einrichten ist sowohl für OS X, Microsoft Windows (XP – 8), Linux (Ubuntu) als auch für iOS und Android verfügbar. Mit Hilfe der bebilderten Schritt-für-Schritt-Anleitung können auch technisch weniger versierte Nutzer die Verbindung ohne Probleme einrichten.

[youtube http://www.youtube.com/watch?v=tHuHa5heZq8]

Die Einrichtung unter OS X und Linux zeige ich weiter unten im Detail.

Datenschutz

Bereits oben wurde das nötige Vertrauen in den Anbieter erwähnt. hide.io geht einen offenen Weg und beschreibt auf der entsprechenden Seite im Detail, welche Daten gespeichert und wie verwendet werden.

Die Webseite verwendet Google Analytics zum Analysieren der Webseitenbesucher, gibt aber nur einen Teil der IP-Adresse des Nutzers weiter, ausreichend, um wiederkehrende Benutzer zu erkennen.

Die Zahl der von Nutzern gespeicherten Informationen ist ebenfalls gering. Im Grunde wird nur die E-Mail-Adresse und das Passwort sowie das verbrauchte Datenvolumen gesichert. Die Bezahlungen, abgewickelt über Drittanbieter, sind nicht mit dem Kundenkonto verbunden.

Bei VPN-Verbindungen wird ein „temporäres Verbindungsprotokoll“ angelegt, das zur Fehlerbehebung dient und alle paar Stunden „sicher gelöscht“ wird. Nutzungsdaten werden mit Hilfe von einem zufällig generierten Benutzernamen und einer internen IP-Adresse erhoben, auch hier findet keine Verbindung zum eigentlichen Nutzer statt.

Läuft das Abonnement aus, bleibt das Kundenkonto erhalten. Der Grund dafür ist einfach: dadurch wird verhindert, dass sich Nutzer mehrere Accounts mit der selben E-Mail-Addrese erstellen und so das kostenlose Paket ausnutzen. Soll der Account vollständig gelöscht werden, kann man dafür ein Ticket im Supportsystem erstellen.

Schließt hide.io in den Nutzungsbedingung die illegale Aktivitäten mit ihrem Service deutlich aus, so gibt es trotzdem einen Absatz über das Verhalten bei Mahnungen und die Worte dort sind deutlich: da keine Daten gespeichert werden, kann nicht nachvollzogen werden, welcher Nutzer was wann wo getan hat. Selbst mit rechtlicher Verpflichtung besteht da keine Möglichkeit.

Auch interessant ist das Verhalten mit Behörden. Das Team schreibt dazu:

Der Sitz unseres Unternehmens befindet sich in Hongkong. Erhalten wir eine gerichtliche Verfügung von einer anerkannten Justizbehörde innerhalb der für HIDE.IO zuständigen Gerichtsbarkeit, so wird das Unternehmen dieser Aufforderung nachkommen […] [und] dies unseren Kunden unverzüglich mitteilen und sofort den Firmensitz in ein Land verlegen, das für HIDE.IO attraktiver ist, um diejenigen zu schützen, die uns ihre Privatsphäre anvertraut haben.

Dazu ist wohl nichts weiter zu sagen.

Fragen und Antworten

Für Fragen und Antworten bietet hide.io eine Community, die Fragen beantwortet und viele Anleitungen zu Themen rund um VPNs bereitstellt. Darüber hinaus können Fragen auch über den Support Desk aus dem Backend heraus direkt an das Team gestellt werden. Dieses antwortet in der Regel schnell und ist sehr kooperativ, bisher hatte ich keine Probleme mit dem Support und fand immer schnell zu einer Lösung.

Einrichten unter OS X

Das Anlegen einer neuen VPN-Verbindung unter OS X ist schnell erledigt und erfordert keine tiefergehenden Kenntnisse von der Materie.

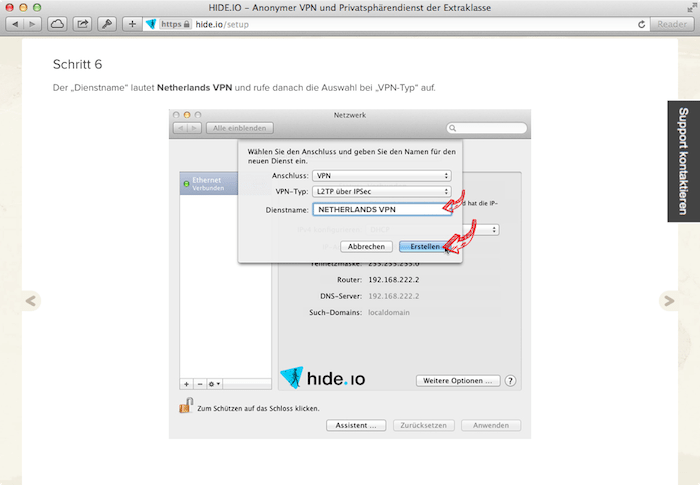

In den Systemeinstellungen wird der Punkt Netzwerk geöffnet. Unten links gibt es ein Plus, mit dem neue Geräte hinzugefügt werden können. Bevor dieser Knopf benutzt werden kann, muss man unter Umständen den Dialog mit dem Schloss entsperren.

In dem Dialog muss bei Anschluss der Wert VPN gewählt werden, der VPN-Typ hängt vom Server und dem gewünschten Protokoll abhängig, hide.io empfiehlt hier Cisco IPSec. Schließlich kann ein Name vergeben werden.

Nach einem Klick auf Erstellen trägt an die notwendigen Daten ein. Die Serveradresse steht in der Serverliste, Accountname und Kennwort sind die Daten, die auch bei hide.io zum Login genutzt werden.

Schließlich muss unter Authentifizierungseinstellungen noch das Shared-secret eingetragen werden, dieses ist ebenfalls in der Serverliste zu finden und lautet in der Regel hide.io.

Nach dem Klick auf Anwenden werden die Einstellungen übernommen und das VPN-Symbol ist in der Menüleiste verfügar. Sind mehrere VPN-Verbindungen konfiguriert, können diese dort jeweils ausgewählt werden.

Achtung

OS X Mavericks hat einen Bug, der dazu führt, dass Verbindungen nach etwa einer Stunde automatisch beendet werden. Der Grund dazu wird hier erläutert. Als mögliche Lösung wird die Verwendung von OpenVPN angegeben, dafür ist die Software Tunnelblick notwendig.

Linux

In der Regel ist das Konfigurieren unter Linux mit grafischer Oberfläche ähnlich einfach wie bei OS X, für Leser, die an einer Einrichtung ohne grafische Oberfläche, zum Beispiel auf einem Server, interessiert sind, können hier weiterlesen.

VPN mit fritzbox und OSX,

hallo zusammen, bei mir läuft das von super, hat mir jemand eingerichtet, ABER: wirr kann ich zuhause auf den Ton meines studioMacs zu greifen ? hat da jemand eine Lösung zu ? das wäre Wahnsinn 🙂

mit grüßen

matthias

Hi,

habe mal hide.io ausprobiert leider bekomme ich immer den Fehler 619. Kann mir vielleicht jemand helfen?

bin bei Unity Media soll wohl da dran liefen (da IPv6 benutzt wird und die FRITZBox verwendet einen DS-Lite-Tunnel , IPv4 über DS-Lite) nur eine VPN müsste doch trotzdem möglich sein, oder?

Leider habe ich keine Lösung gefunden

Gruß

Thorsten

Hallo Thorsten,

der Fehler mit dem Code 619 in Verbindung mit Unitymedia ist bei hide.io bereits bekannt. Wie du sagtest, könnte der Fehler an IPv6 liegen. Das Problem wird in der Community in folgendem Thread geschildert: http://community.hide.io/threads/vpn-fehler-6xx-7xx-8xx.151/#post-3153

Dort ist auch ein Lösungsvorschlag angegeben, probiere dies erst einmal aus.

Grüße

Daniel